"개인 금융정보를 '쪽쪽' 빼낸다"…파밍의 진화

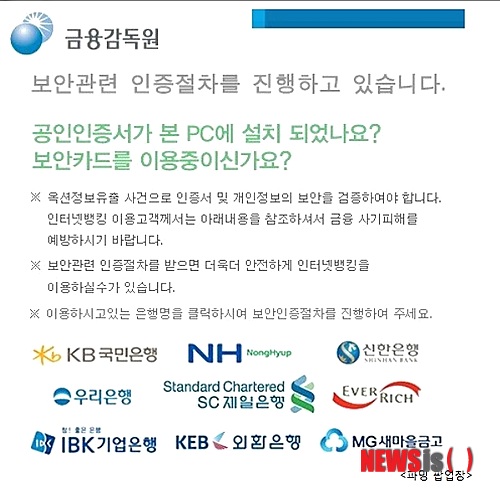

PC에 악성코드를 심어놓은 후 금융정보를 몰래 빼낸 후 사기를 벌이는 '파밍'이 기승을 부리고 있다.

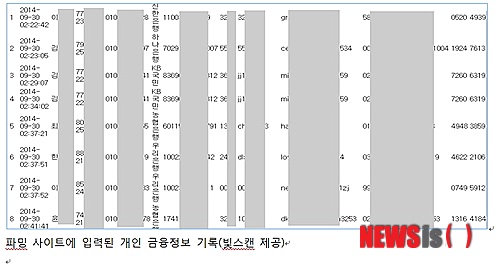

26일 보안전문회사 빛스캔에 따르면 11월 셋째주에만 3만7000여건의 공인인증서와 수백건의 개인금융정보가 파밍을 통해 유출됐다.

악성코드에 감염되면 해커들이 이용자도 모르는 사이에 PC에 저장된 공인인증서와 개인금융정보 등을 빼돌린다. 해커는 악성코드 또는 가짜 홈페이지를 이용해 이용자의 공인인증서와 이름, 주민번호, 계좌번호, 비밀번호, 보안카드 번호 등을 빼내 금융사기를 저지른다.

빛스캔에 따르면 최근에는 결제대행(PG)서비스를 제공하는 KSNET의 'KSPAY'의 홈페이지 고객게시판에 '스위트 오렌지 EK'라는 악성코드 공격툴이 삽입되는 바람에 KSPAY가 악성코드 유포에 직접 이용됐다.

KSPAY를 통해 다운로드된 악성 파일은 '트로이 목마'의 일종으로 공인인증서 유출 등 개인 금융 정보를 노리는 것으로 분석됐다.

이 관계자는 "자주 가던 커뮤니티를 방문하고, 신문기사를 봤을 뿐인데도 이용자들의 PC가 좀비로 전락, 원격 조정된다"며 "악성코드 유포와 감염을 추적하는 과정에서 발견된 공인인증서 유출건수가 올해만 10만건 이상에 달한다"고 말했다.

[email protected]

Copyright © NEWSIS.COM, 무단 전재 및 재배포 금지