'해킹 여파' SK텔레콤, 주가 영향은

SKT, 해킹 여파에 주가 하락, 신뢰도 타격 우려

과거 해킹 사례들 보니…주가 반응은 '제각각'

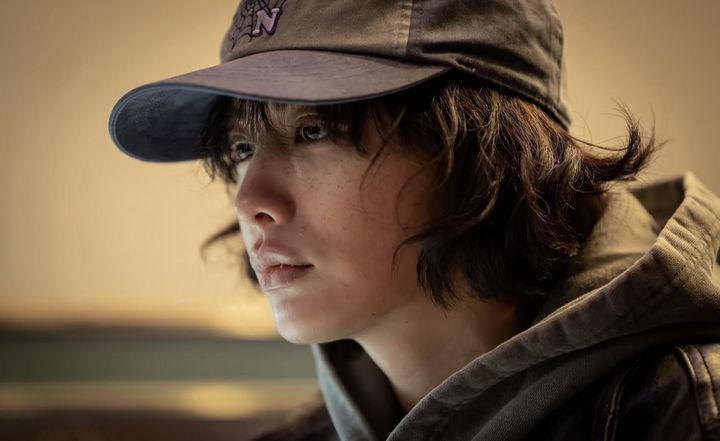

![[서울=뉴시스] 김명년 기자 = SK텔레콤이 지난 19일 11시40분께 악성코드 공격으로 가입자 유심(USIM) 정보 일부가 유출된 정황을 확인했다. 이와 관련, SK텔레콤은 이튿날인 20일 한국인터넷진흥원(KISA) 22일 개인정보보호위원회에 각각 신고했다. 이에 정부는 SK텔레콤 개인정보 유출 등 피해현황, 보안취약점 등 사고의 중대성을 고려해 과기정통부 정보보호네트워크정책관을 단장으로 하는 비상대책반을 구성하고 보다 면밀한 대응에 나선다. 사진은 22일 서울 중구 SK텔레콤 본사. 2025.04.22. kmn@newsis.com](https://img1.newsis.com/2025/04/22/NISI20250422_0020781944_web.jpg?rnd=20250422155814)

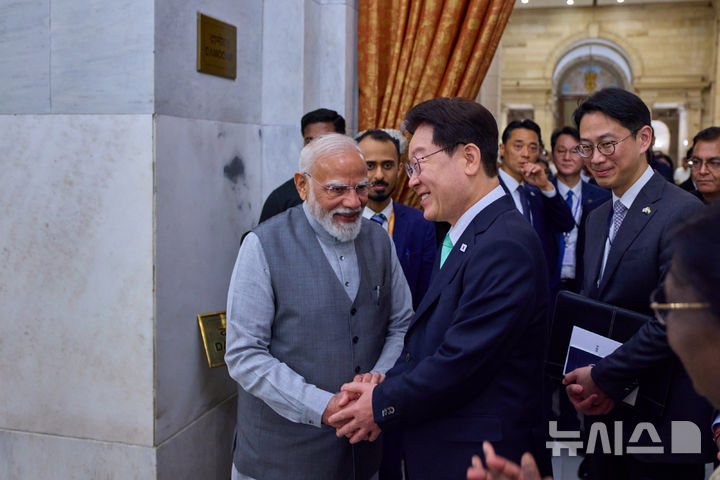

[서울=뉴시스] 김명년 기자 = SK텔레콤이 지난 19일 11시40분께 악성코드 공격으로 가입자 유심(USIM) 정보 일부가 유출된 정황을 확인했다. 이와 관련, SK텔레콤은 이튿날인 20일 한국인터넷진흥원(KISA) 22일 개인정보보호위원회에 각각 신고했다. 이에 정부는 SK텔레콤 개인정보 유출 등 피해현황, 보안취약점 등 사고의 중대성을 고려해 과기정통부 정보보호네트워크정책관을 단장으로 하는 비상대책반을 구성하고 보다 면밀한 대응에 나선다. 사진은 22일 서울 중구 SK텔레콤 본사. 2025.04.22. [email protected]

24일 한국거래소에 따르면 SK텔레콤은 전 거래일 대비 1.70%(1000원) 하락한 5만6700원에 거래를 마감했다. 장중 한때 5만7300원까지 밀리며 2% 넘는 낙폭을 보이기도 했다. 반면 같은 날 경쟁사 KT는 1.12% 상승 마감하며 대조적인 흐름을 보였다.

이번 해킹은 SK텔레콤이 지난 19일 일부 장비에서 악성코드 감염 정황을 포착하며 알려졌다. 현재까지 유출된 정보는 고객식별번호(IMSI), 유심 인증 키 등 유심 관련 정보에 국한되며, 성명·주소·주민등록번호·이메일·결제정보 등 주요 개인정보는 유출되지 않은 것으로 SK텔레콤은 자체 파악했다.

다만 과거 상장사들의 해킹 및 개인정보 유출 사례를 보면, 이 같은 사고가 반드시 주가 급락으로 이어지지는 않았던 것으로 나타났다.

2013년 5월, 한화손해보험은 약 16만명의 고객정보 유출 사실이 알려진 이후 주가가 소폭 하락했으나 곧 반등했다. 당시 보험업계 최초의 대규모 유출 사고였지만, 주가 충격은 제한적이었다는 평가가 나온다. 2014년에는 KT가 약 1200만 명의 개인정보 유출 사고를 겪었지만, 주가는 며칠간 약세를 보인 뒤 회복세로 전환됐다. 2017년 하나투어는 46만 명의 고객정보가 유출됐음에도 불구하고, 사고 이후 주가가 오히려 상승하기도 했다.

LG유플러스는 2023년 1월 데이터베이스 해킹으로 약 30만명의 회원 개인정보가 불법 거래 사이트에 유출되는 사고를 겪었다. 당시 주가는 일시적인 하락세를 보였으나, 한 달도 지나지 않아 회복세로 전환됐다.

반면 2016년 7월 인터파크는 1030만건의 고객정보가 해킹된 사실이 알려지면서 주가가 6000원대에서 2017년 초 4000원대까지 지속 하락했다. 이스트소프트도 2017년 9월 13만 건의 정보 유출 이후 한 달 만에 주가가 20% 넘게 급락했다.

올해 초 해킹 사고를 겪은 GS리테일도 비슷한 흐름을 보였다. 지난 1월 6일 웹사이트가 해킹돼 고객 9만 명의 정보가 유출되자, 주가는 8거래일 연속 하락하며 약 8% 떨어졌다. 이후 자회사 GS샵에서 158만건의 추가 유출이 발생하면서 4거래일 동안 주가는 7% 가량 추가 하락했다.

금융투자업계 관계자는 "개인정보 유출은 단기적으로 주가에 충격을 줄 수 있지만, 향후 흐름은 기업의 대응 방식에 따라 달라질 수 있다"며 "사고 이후 빠른 대응과 신뢰 회복이 관건"이라고 말했다.

한편 SK텔레콤은 지난 19일 11시40분께 악성코드 공격으로 가입자 유심(USIM) 정보 일부가 유출된 정황을 확인했다. 외부 보안 전문가들은 해커가 사내 시스템에 침투해 악성코드를 심은 뒤, 유심 정보가 포함된 데이터를 외부로 유출하는 과정에서 보안 모니터링 시스템에 탐지됐을 가능성이 크다고 보고 있다.

SK텔레콤은 사고 인지 직후 악성코드 감염 장비를 네트워크에서 분리하고, 시스템 전수조사와 암호 변경 등의 대응에 나선 것으로 알려졌다. 또 비정상 인증 시도 탐지 시스템(FDS)을 통해 불법 유심 복제 가능성을 차단하는 조치를 취했다. 서울경찰청 사이버수사대는 지난 22일 SK텔레콤 측으로부터 해킹 피해 신고를 접수하고 수사에 착수했다.

◎공감언론 뉴시스 [email protected]

Copyright © NEWSIS.COM, 무단 전재 및 재배포 금지