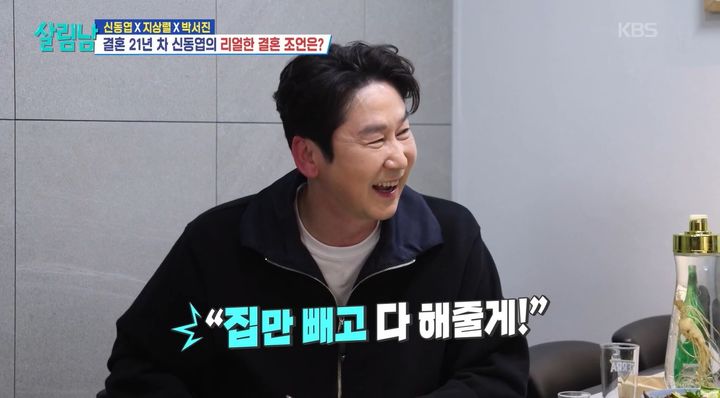

국방부 "장병 빠른 시일내 유심 교체 위해 업체·대리점과 협의"

"장병 휴대폰 기본적으로 보안대책 강구돼 있어"

![[서울=뉴시스] 일과 후 이어폰을 착용하고 휴대전화를 사용 중인 병사들의 모습. (사진=국방일보 제공) 2024.11.26. photo@newsis.com *재판매 및 DB 금지](https://img1.newsis.com/2024/11/26/NISI20241126_0001712768_web.jpg?rnd=20241126100544)

[서울=뉴시스] 일과 후 이어폰을 착용하고 휴대전화를 사용 중인 병사들의 모습. (사진=국방일보 제공) 2024.11.26. [email protected] *재판매 및 DB 금지

[서울=뉴시스] 옥승욱 기자 = 국방부는 SK텔레콤 유심 해킹 사태와 관련해 "장병들이 빠른 시일 내 유심 교체를 할 수 있도록 각 부대별로 업체(SK텔레콤) 및 대리점과 협의를 하고 있다"고 29일 밝혔다.

전하규 대변인은 이날 정례브리핑에서 유심 해킹사태에 대한 질문을 받고 "국방부 차원에서 대책을 강구하고 있다"며 이같이 말했다.

전 대변인은 보안 유출 우려에 대해 "장병들의 휴대폰은 기본적으로 보안을 유지할 수 있도록 대책이 강구돼 있다"며 "유심 해킹 사태와 군사정보가 유출되는 것과는 조금 차원이 다르다"고 설명했다.

국방부와 주요 군사시설을 드나드는 인원은 보안 통제 애플리케이션을 설치해야만 출입이 가능하다. 이 앱을 켜면 사진 촬영, 와이파이, 위성항법시스템(GPS) 기능을 사용하는 것이 제한된다.

전 대변인은 '유심이 부족한데 장병들 유심물량 확보를 할 수 있냐'는 질문에 "군에서 그걸 구할 수 있는 것은 아니다"며 "국민들도 유심을 교체해야 하는데 장병들은 국민들보다 대리점에 방문하는데 제한되기 때문에 SK텔레콤과 협의하는 것"이라고 했다.

또한 군의 업무용 휴대전화와 관련해선 "유심을 전반적으로 교체해야 할지에 대해 정보기관 또는 우리가 자체적으로 판단하고 있다"며 "SK텔레콤과도 협조하고 있다"고 했다.

앞서 SK텔레콤은 지난 19일 오후 11시40분 해커에 의한 악성 코드로 이용자 유심 관련 일부 정보가 유출된 정황을 확인했다. 유출된 것으로 추정되는 유심 관련 정보는 이동가입자식별번호(IMSI), 단말기 고유식별번호(IMEI) 등이다.

특히 해커가 유출된 유심 정보로 복제폰을 만들 수 있다는 우려가 커지며 SK텔레콤 고객들의 유심 교체가 이어지고 있다.

◎공감언론 뉴시스 [email protected]

Copyright © NEWSIS.COM, 무단 전재 및 재배포 금지