북한 해커 라자루스, 대만 암호화폐거래소서 160억 탈취

2월 바이비트에서 15억 달러 탈취한 수법과 동일

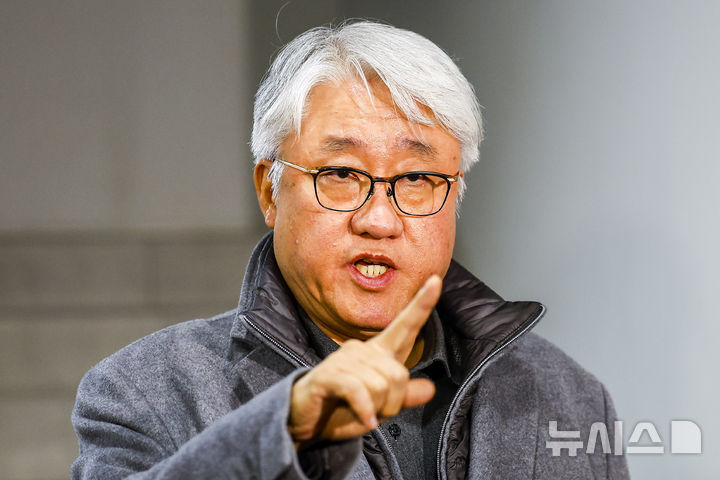

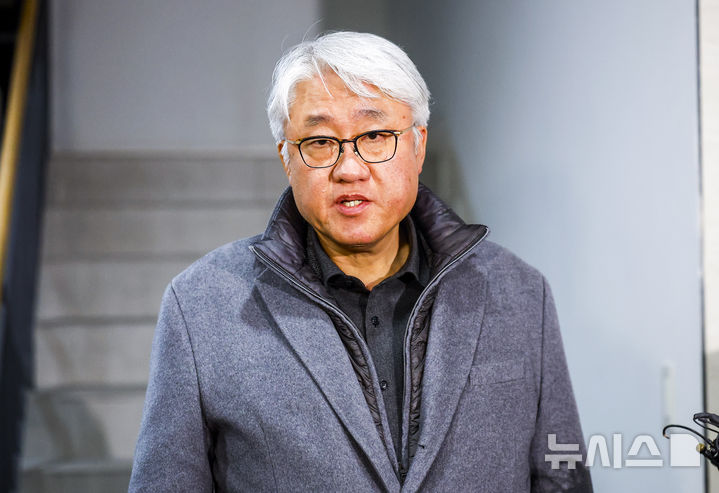

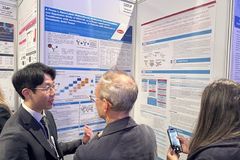

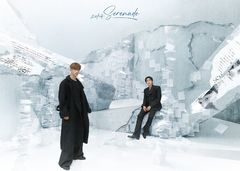

![[서울=뉴시스]암호화폐 보안기업 세코이아가 펴낸 북한 라자루스 해킹 그룹의 신종 해킹 수법 보고서 표지. 라자루스가 지난달 대만 암호화폐 거래소 비트로프에서 158억 원을 탈취했다. (출처=세코이아, RFA에서 재인용) 2025.6.21. *재판매 및 DB 금지](https://img1.newsis.com/2025/04/02/NISI20250402_0001807059_web.jpg?rnd=20250402063522)

[서울=뉴시스]암호화폐 보안기업 세코이아가 펴낸 북한 라자루스 해킹 그룹의 신종 해킹 수법 보고서 표지. 라자루스가 지난달 대만 암호화폐 거래소 비트로프에서 158억 원을 탈취했다. (출처=세코이아, RFA에서 재인용) 2025.6.21. *재판매 및 DB 금지

[서울=뉴시스] 강영진 기자 = 북한의 악명 높은 해커 그룹인 라자루스가 지난달 대만의 암호화폐 거래소 비토프로에서 1150만 달러(약 158억 원) 규모의 암호화폐를 탈취한 것으로 보인다고 비트로프가 지난 19일 밝혔다.

비트로프는 자사 웹사이트에 올린 공지에서, 내부 보안팀과 외부 사이버 보안 업체가 분석한 결과 지난달 9일 발생한 도난 사건의 수법이 북한 해킹 수법과 일치한다고 밝혔다.

라자루스 그룹은 소셜 엔지니어링 수법을 사용해 클라우드 운영을 담당하던 비토프로 직원 한 명을 표적으로 삼아 회사 네트워크에 침투한 뒤 악성 코드를 설치했다.

이후 거래소의 안티바이러스, 엔드포인트 보호, 클라우드 보안 탐지 시스템을 우회한 채 감염된 비트로프 직원의 컴퓨터를 통해 운영 행동을 모니터링했다.

이후 이들은 아마존 웹 서비스(AWS) 세션 토큰을 탈취하여 다중 인증(MFA)을 우회했고, 이를 바탕으로 자신들의 서버에서 명령을 내리고 악성 스크립트를 암호화폐 “핫 월렛”이 설치된 호스트에 배포했다.

해커들은 지난달 9일 이른 시간 시스템 업그레이드와 자산 전송이 이루어지던 시점에 “정상적인 운영”인 것처럼 공격을 감행했다고 비토프로는 밝혔다.

악성 스크립트가 작동되자, 그것은 정상 거래를 가장하며 핫 월렛으로부터 가상 자산을 전송하기 시작했다.

라자루스 그룹은 지난 2월에도 같은 방식으로 바이비트를 해킹해 15억 달러 상당을 탈취한 바 있다.

비트로프에서 탈취한 자금은 토네이도 캐시는 가상화폐 믹서에 입금되거나, 탈중앙화 암호화폐 통합 플랫폼인 토르체인을 통해 비트코인으로 전환된 뒤 와사비 월렛으로 전송되었다.

이들은 북한 해커들이 탈취한 암호화폐의 흐름을 은폐할 때 주로 사용하는 도구들이다.

◎공감언론 뉴시스 [email protected]

Copyright © NEWSIS.COM, 무단 전재 및 재배포 금지