北 '김수키' 정부·언론사 사칭 메일…전직 장관도 당해

북한 정찰총국 산하 해킹조직 '김수키'

외교·안보 전문가 및 공무원 57명 피해

일반인 대상 가상자산 탈취로 범행 확대

경찰청 국가수사본부는 '지난해 국회의원실·기자 사칭 메일 사건' 이후 추가 수사를 진행한 결과 북한 해킹조직 '김수키'가 사칭 메일을 지속적으로 발송하고 있는 점을 확인했다고 21일 밝혔다.

현재까지 확인된 메일 계정 탈취 피해자는 1468명이며, 이 중 외교·통일·국방·안보 분야의 전·현직 공무원 등 전문가는 57명이다. 이외에도 회사원·자영업자·무직자 등 다양한 직군의 일반인들이 피해를 입었다.

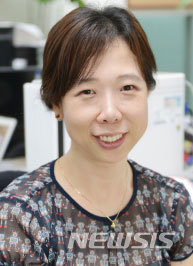

피해자 중에는 전직 장관도 한 명 포함된 것으로 파악됐다. 외교·안보 분야 전문가와 공무원 대상 해킹은 외교·안보 관련 정보를 획득하기 위한 목적으로 추정된다.

그밖의 일반인 피해자 다수는 가상자산거래소를 이용한 사람들로, 경찰은 해킹조직이 가상자산을 빼돌리기 위해 이들을 노린 것으로 보고 있다.

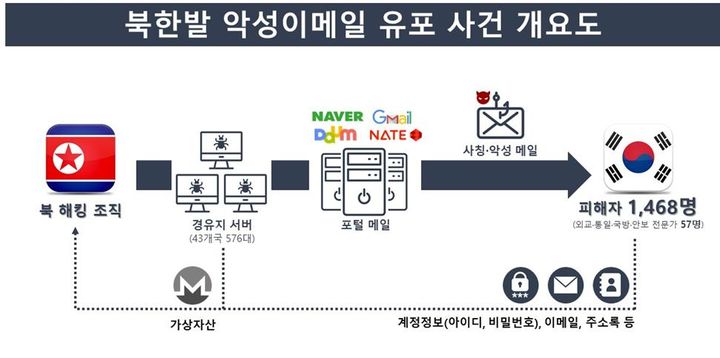

북한발 악성 메일 유포사건 개요도(제공=경찰청) *재판매 및 DB 금지

이승운 경찰청 사이버테러수사대장은 "원래 외교·통일 분야 전문가를 중심으로 이뤄졌지만 올해는 일반 회사원과 자영업자 종사자 등 전방위로 공격 대상이 확대되고 있다"며 "공격 목적이 개인정보 탈취에서 가상자산까지 확산된 것으로 보인다"고 말했다.

이들은 43개국에 서버 576개를 설치해 '인터뷰 질의문 송부', '포럼 발표 자료', '국세납부 안내' 등 정부기관이나 언론사로 위장한 메일을 발송했다. 메일에 첨부된 파일을 열면 컴퓨터 내부 정보를 유출할 수 있는 악성 프로그램이 설치돼 개인 정보를 빼돌리는 수법이다.

메일 수신자가 속한 기관의 가짜 홈페이지(피싱사이트)를 만들어 접속을 유도하는 방식도 사용됐다. 아이디와 비밀번호를 입력하면 그대로 해킹조직 서버로 전송돼 유출 피해를 입게 된다.

'김수키' 조직이 실제 가상자산거래소 부정접속에 성공한 사례는 19명으로 파악됐다. 다만 2단계 인증에 걸려 가상자산 탈취에 성공하지는 못했다.

2014년 한국수력원자력 해킹 사건으로 국내에 알려진 '김수키'는 수 년째 전 세계를 대상으로 해킹 활동을 벌이고 있다. 정부는 지난 6월 '김수키'를 대북 독자 제재 대상으로 지정한 바 있다.

경찰은 외교부 등 관계기관, 미국 정부, 유엔 등과 정보를 공유해 협력 대응한다는 방침이다. 해킹 피해를 막기 위해 메일과 가상자산거래소 계정 비밀번호를 주기적으로 변경하고, 2단계 인증 및 일회용 패스워드(OTP) 설정, 해외 IP 접속 차단 등 보안 설정을 강화해야 한다.

◎공감언론 뉴시스 [email protected]

Copyright © NEWSIS.COM, 무단 전재 및 재배포 금지