"당했는지도 모른 채 100일 훌쩍"…중소기업 보안 '속수무책'

SK쉴더스 분석…중소·중견기업 침해사고 87.8%가 랜섬웨어·정보유출

최초 침투부터 조사 착수까지 평균 106.1일…야간·심야 공격 특히 취약

AI로 고도화되는 공격…"24시간 상시 보안 대응체계 필요"

![[서울=뉴시스] SK쉴더스는 2021년부터 지난해까지 분석한 국내 기업 침해사고 데이터를 기반으로 중소·중견기업 사이버 위협 동향을 공개했다고 14일 밝혔다. 2026.05.14. (사진=SK쉴더스 제공) *재판매 및 DB 금지](https://img1.newsis.com/2026/05/14/NISI20260514_0002135569_web.jpg?rnd=20260514144524)

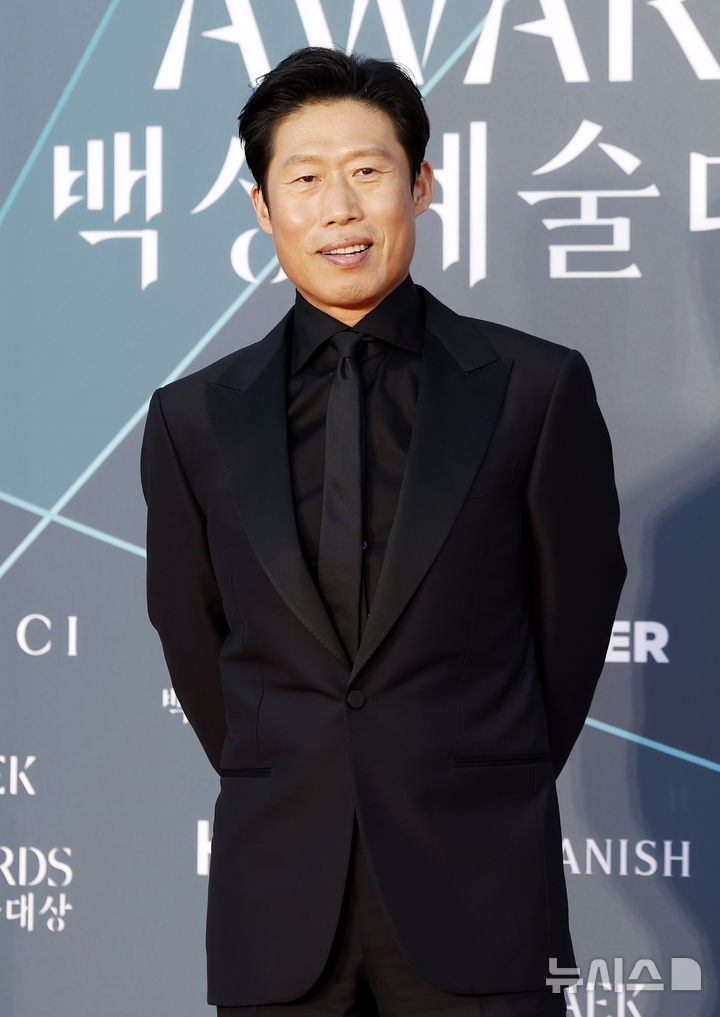

[서울=뉴시스] SK쉴더스는 2021년부터 지난해까지 분석한 국내 기업 침해사고 데이터를 기반으로 중소·중견기업 사이버 위협 동향을 공개했다고 14일 밝혔다. 2026.05.14. (사진=SK쉴더스 제공) *재판매 및 DB 금지

[서울=뉴시스]윤정민 기자 = 국내 중소·중견기업에서 발생하는 보안 사고 10건 중 9건은 랜섬웨어나 정보 유출인 것으로 나타났다. 특히 해킹을 당하고도 이를 알아채기까지 평균 100일 넘게 걸리고 있어 대응 체계 마련이 시급하다는 지적이다.

SK쉴더스는 2021년부터 지난해까지 5년간 분석한 국내 기업 침해사고 데이터를 바탕으로 이 같은 내용의 '중소·중견기업 사이버 위협 동향'을 14일 발표했다.

랜섬웨어·정보유출이 전체 90%…제조업이 '주타깃'

해커들은 보안 인력과 시스템이 상대적으로 취약한 곳을 노렸다. 주로 애플리케이션(앱)이나 가상사설망(VPN)의 약점을 파고들었다. 악성 메일을 보내거나 사용자가 자주 방문하는 사이트를 오염시켜 악성코드를 퍼뜨리는 '워터링홀' 공격도 주요 수단으로 활용됐다.

실제 지난해 주요 사례에서는 악성메일·워터링홀 공격을 통한 내부 정보 유출, 무차별 대입 공격 이후 랜섬웨어 감염, 공급망 공격 기반 암호화폐 채굴 사례 등이 발생한 것으로 나타났다.

산업별로는 제조업 피해 비중이 47.4%로 가장 높았다. 이어 정보서비스업(15.8%), 금융업(10.5%) 순으로 나타났다. SK쉴더스는 제조업의 경우 생산 설비와 운영 시스템이 긴밀히 연결돼 있어 보안 사고 발생 시 생산 차질과 공급망 피해로 이어질 가능성이 높다고 설명했다.

사고 인지까지 106일…밤에 더 날뛰는 해커들

공격 시점은 야간과 심야 시간대에 집중됐다. 오후 6시부터 다음 날 오전 5시 사이에 발생한 공격이 전체의 53.2%를 차지했다. 보안 담당자가 퇴근한 틈을 타 빈집을 털듯 공격을 감행한 셈이다.

최근에는 인공지능(AI) 기술까지 가세하며 해킹 수법이 더욱 정교해지고 있다. 중소기업이 자체 인력만으로 24시간 내내 이 같은 위협에 대응하기는 사실상 불가능한 환경이다.

SK쉴더스는 24시간 위협을 탐지하고 대응하는 '관리형 탐지·대응(MDR)' 서비스와 외부로 노출된 자산을 실시간 분석하는 '공격표면관리(ASM)' 서비스의 필요성을 강조했다.

SK쉴더스 관계자는 "제한된 인력과 자원만으로는 고도화된 해킹 공격을 막기 어렵다"며 "중소·중견기업이 비용 부담을 줄이면서도 전문적인 보안 대응 체계를 운영할 수 있도록 지원을 확대하겠다"고 밝혔다.

◎공감언론 뉴시스 [email protected]

Copyright © NEWSIS.COM, 무단 전재 및 재배포 금지