내 폰 번호가 평문으로?…통신사 선택에 맡긴 5G 프라이버시

美 국립표준기술연구소 백서…"5G도 가입자 식별번호 평문 전송 시 위치추적 가능"

식별정보 암호화 기술 도입됐지만 의무 아닌 선택…통신사 설정 따라 보안 격차

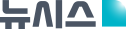

![[그래픽=뉴시스] 재판매 및 DB금지. infonews@newsis.com](https://img1.newsis.com/2025/05/09/NISI20250509_0001838576_web.jpg?rnd=20250509162500)

[그래픽=뉴시스] 재판매 및 DB금지. [email protected]

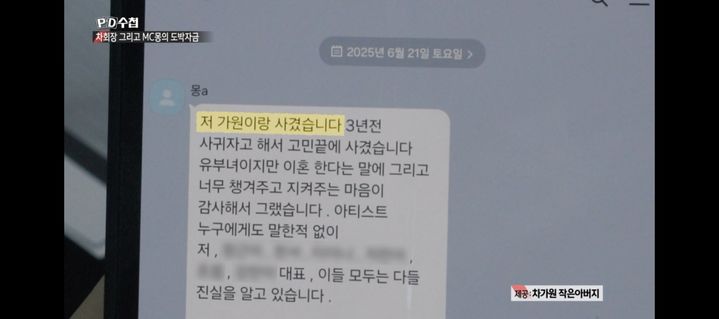

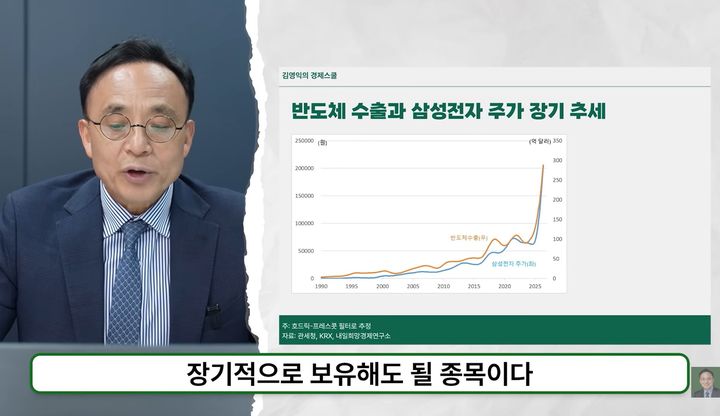

2일 미국 국립표준기술연구소(NIST)가 발표한 백서에 따르면 5G 네트워크에서 가입자 식별번호가 아무런 보호 장치 없이 전송될 경우 외부에서 이를 가로채 이용자 위치를 추적하거나 이동 경로를 분석할 수 있는 위험이 여전히 존재하는 것으로 확인됐다.

5G 네트워크는 이용자를 이름이 아닌 가입자별 고정 식별번호(SUPI)를 부여해 인식한다. SUPI는 기존 이동통신망에서 사용되던 IMSI를 포함하는 개념이다.

IMSI는 이동통신 가입자 식별을 위해 유심(USIM)에 부여되는 고유 번호다. 단말이 네트워크에 접속할 때 사용되며 통신망에서 이용자를 구분하는 역할을 한다. 인터넷 서비스의 로그인 ID처럼 가입자를 구분하는 번호로 볼 수 있다.

해커가 합법적인 기지국보다 신호를 강하게 쏘는 가짜 기지국을 세워두면, 주변 스마트폰들은 속수무책으로 가짜 기지국에 접속하게 되는데, . 이 과정에서 내 가입자 식별번호가 그대로 털리게 되고, 공격자는 이를 통해 사용자의 실시간 위치를 추적하거나 이동 경로를 들여다볼 수 있다는 얘기다. 소위 'IMSI 캐칭'으로 불리는 공격 기법이다.

이같은 위험을 줄이기 위해 국제이동통신표준화기구(3GPP)는 5G 표준 릴리즈 15 이상부터 가입자 식별정보를 암호화해 전송하는 ‘SUCI(Subscription Concealed Identifier)’ 기술을 도입했다. SUCI는 사업자의 공개 키로 SUPI를 암호화한 것으로, 매번 고유한 값이 생성되기 때문에 공격자가 이를 특정 가입자와 연결 지을 수 없다

함정은 SUCI 적용이 '의무'가 아닌 '선택' 사항이라는 점이다. 통신사가 비용이나 운영상의 편의를 이유로 이 기능을 끄거나, 암호화를 적용하지 않는 ‘무설정(null)’ 상태로 운영하면 보안 효과는 사라진다. NIST가 실제 실험해 본 결과, 이런 설정 아래서는 가입자 번호가 그대로 노출되는 것이 확인됐다.

또 SUCI는 5G 접속 구간에서만 보호 기능이 작동해 LTE 등 이전 세대 네트워크에서는 여전히 노출 가능성이 존재한다. 로밍이나 긴급통화와 같은 일부 상황에서도 예외적으로 식별정보가 노출될 수 있어, 5G 도입 만으로 가입자 보호가 자동 보장되는 것은 아니라는 분석이다.

미국 연방통신위원회(FCC)는 이미 통신사들에게 반드시 이 암호화 기능을 사용하고, 예외적인 상황이 아니면 암호화를 생략하지 말라고 강력히 권고하고 나섰다.

결국 5G 도입만으로 가입자 식별정보 보호가 자동으로 확보되는 것이 아니라 통신사의 실제 운용 정책과 보안 설정이 보호 수준을 결정하는 구조라는 점이 이번 백서를 통해 재확인됐다. 업계에서는 가입자 식별번호 보호가 통신 보안의 기본 요소인 만큼, 관련 기술의 적용 여부와 운영 방식 전반에 대한 점검 필요성이 커지고 있다는 분석이다.

◎공감언론 뉴시스 [email protected]

Copyright © NEWSIS.COM, 무단 전재 및 재배포 금지